TEMA 11 GESTIÓN FINANCIERA |

FINANCIACIÓN |

F 1 FINANCIACIÓN A LARGO PLAZO |

| 1.1 CRÉDITO |

| 1.2 HIPOTECA |

| 1.3 PRÉSTAMO |

| 1.4 EMPRÉSTITO |

| 1.5 LEASING |

| 1.6 RENTING |

| 1.7 AMPLIACIÓN DE CAPITAL |

| 1.8 AUTOFINANCIACIÓN |

F 2 FINANCIACIÓN A CORTO PLAZO |

| 2.1 CRÉDITO AL CONSUMO |

| 2.2 DESCUENTO DE PROVEEDORES |

| 2.3 DESCUENTO DE EFECTOS |

| 2.4 PAGOS PENDIENTES |

| 2.5 FACTORING |

| 2.6 CONFIRMING |

| 2.7 DESCUBIERTO BANCARIO |

| 2.8 FRAUDES |

F 3 FINANCIACIÓN EMPRENDEDORES |

| 3.1 FINANCIACIÓN EMPRENDEDORES ARAGÓN |

| 3.2 INSTITUTO DE CRÉDITO OFICIAL |

| 3.3 CROWDFUNDING |

| 3.4 SUBVENCIONES |

I 1 INVERSIÓN |

| 1.1 RENTA FIJA |

| 1.2 RENTA VARIABLE |

| 1.3 FONDOS DE INVERSIÓN |

| 1.4 PLANES DE PENSIONES |

I 2 BOLSA |

| 2.2 ANÁLISIS FUNDAMENTAL |

| 2.3 ANÁLISIS TÉCNICO |

I 3 PRESUPUESTO |

| 3.1 PRESUPUESTO PERSONAL |

| 3.2 PRESUPUESTO DE TESORERÍA DE LA EMPRESA |

| 3.3 PLAN DE VIABILIDAD ECONÓMICO FINANCIERO DE LA EMPRESA |

| 3.4 PRESUPUESTO GESTIÓN ADMINISTRATIVA |

| 3.5 PRESUPUESTO ADMINISTRACIONES PÚBLICAS |

| 3.6 PRESUPUESTO UE |

I 4 AHORRO |

I 5 SEGUROS |

I 6 CIBERSEGURIDAD |

I 8 CRIPTOMONEDA |

I 7 FRAUDES |

FP 8 FORMAS DE PAGO |

| 8.1 RECIBO |

| 8.2 CHEQUE |

| 8.3 CUENTA CORRIENTE |

| 8.4 TARJETA |

| 8.5 PAGARÉ |

| 8.6 LETRA DE CAMBIO |

| 8.7 MÓVIL |

| 8.8 INTERNET |

| 8.9 FRAUDES |

FE 9 FINANZAS ÉTICAS |

|

|

|---|---|

| CANAL EMPRESA | |

|

AGENCIA ESPAÑOLA DE ROTECCIÓN DE DATOS |

|

La ciberseguridad se refiere a todas las tecnologías, prácticas y políticas para prevenir los ciberataques o mitigar su impacto. La ciberseguridad tiene como objetivo proteger los sistemas informáticos, las aplicaciones, los dispositivos, los datos, los activos financieros y las personas contra el ransomware y otros malware, las estafas de phishing, el robo de datos y otras ciberamenazas. |

La ciberseguridad es un componente clave de la estrategia general de gestión de riesgos de una organización. Según Cybersecurity Ventures, el gasto mundial en productos y servicios de ciberseguridad superará los 1,75 billones de dólares en total entre 2021 y 2025.1

El crecimiento del empleo en ciberseguridad también es sólido. La Oficina de Estadísticas Laborales de EE. UU. prevé que "el empleo de analistas de seguridad de la información crecerá un 32 % de 2022 a 2032, más rápido que la media de todas las ocupaciones"2.

InformeInforme sobre el coste de la vulneración de datos

Obtenga información esencial para ayudar a sus equipos de seguridad y TI a gestionar mejor el riesgo y limitar las posibles pérdidas.

Descargue el informe

Por qué es importante la ciberseguridad

La ciberseguridad es importante porque los ciberataques y la ciberdelincuencia tienen el poder de interrumpir, dañar o destruir empresas, comunidades y vidas. Los ciberataques que tienen éxito conducen a robo de identidades, extorsión personal y corporativa, pérdida de información confidencial y datos cruciales para la empresa, interrupciones temporales de la actividad, pérdida de negocios y clientes y, en algunos casos, cierres de empresas.

Los ciberataques tienen un impacto enorme y creciente en las empresas y la economía. Según una estimación, la ciberdelincuencia costará a la economía mundial 10,5 billones de dólares al año 2025. El coste de los ciberataques sigue aumentando a medida que los ciberdelincuentes se vuelven más sofisticados.

Las estrategias integrales de ciberseguridad protegen todas las capas de la infraestructura de TI de una organización contra las ciberamenazas y el cibercrimen. Algunos de los ámbitos más importantes de la ciberseguridad son:

- Seguridad de la IA

- Seguridad de infraestructura crítica

- Seguridad de red

- Seguridad de punto final

- Seguridad de aplicaciones

- Seguridad en la nube

- Seguridad de la información

- Seguridad móvil

Seguridad de la IA

La seguridad de la IA hace referencia a las medidas y la tecnología destinadas a prevenir o mitigar las ciberamenazas y los ciberataques dirigidos contra aplicaciones o sistemas de IA o que utilizan la IA de forma maliciosa.

La IA generativa ofrece a los actores de amenazas nuevos vectores de ataque para explotar. Los piratas informáticos pueden usar prompts maliciosos para manipular aplicaciones de IA, envenenar las fuentes de datos para distorsionar los resultados de la IA e incluso engañar a las herramientas de IA para que compartan información confidencial. También pueden utilizar (y ya han utilizado) la IA generativa para crear código malicioso y correos electrónicos de phishing.

La seguridad de la IA utiliza marcos de gestión de riesgos especializados (y, cada vez más, herramientas de ciberseguridad habilitadas para la IA) para proteger la superficie de ataque de la misma. Según el informe "Cost of a Data Breach" de 2024, las organizaciones que implementaron ampliamente herramientas de seguridad y automatización habilitadas para la IA para la prevención de ciberamenazas registraron un coste medio por infracción 2,2 millones de dólares inferior al de las organizaciones que no implementaron IA.

Seguridad de infraestructura crítica

La seguridad crítica de la infraestructura protege los sistemas informáticos, las aplicaciones, las redes, los datos y los activos digitales que una sociedad depende de la seguridad nacional, la salud económica y la seguridad pública.

En Estados Unidos, el Instituto Nacional de Estándares y Tecnología (NIST) ofrece un marco de ciberseguridad para ayudar a los proveedores de TI y a las partes interesadas a proteger las infraestructuras cruciales5. La Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) del Departamento de Seguridad Nacional de los Estados Unidos también proporciona orientación6.

Seguridad de red

La seguridad de la red se centra en impedir el acceso no autorizado a las redes y los recursos de la red. También ayuda a garantizar que los usuarios autorizados tengan un acceso seguro y fiable a los recursos y activos que necesitan para realizar su trabajo.

Seguridad de aplicaciones

La seguridad de las aplicaciones ayuda a evitar el acceso y el uso no autorizados de las aplicaciones y los datos relacionados. También ayuda a identificar y mitigar fallos o vulnerabilidades en el diseño de aplicaciones. Los métodos modernos de desarrollo de aplicaciones, como DevOps y DevSecOps, incorporan pruebas de seguridad y seguridad en el proceso de desarrollo.

Seguridad en la nube

La seguridad en la nube protege los servicios y activos basados en la nube de una organización, incluidos aplicaciones, datos, servidores virtuales y otras infraestructuras.

En términos generales, la seguridad en la nube funciona según el modelo de responsabilidad compartida. El proveedor de servicios en la nube es responsable de proteger los servicios que ofrece y la infraestructura que los suministra. El cliente es responsable de proteger sus datos, código y otros activos que almacena o ejecuta en la nube.

Seguridad de la información

La seguridad de la información (InfoSec) protege la información importante de una organización (archivos y datos digitales, documentos en papel, medios físicos) contra el acceso, el uso o la alteración no autorizados.

La seguridad de datos, la protección de la información digital, es un subconjunto de la seguridad de la información y el enfoque de la mayoría de las medidas de InfoSec relacionadas con la ciberseguridad.

Seguridad móvil

La seguridad móvil abarca herramientas y prácticas de ciberseguridad específicas de los smartphones y otros dispositivos móviles, incluida la gestión de aplicaciones móviles (MAM) y la gestión de movilidad empresarial (EMM).

Más recientemente, las organizaciones están adoptando soluciones de gestión unificada de endopoints (UEM) que les permiten proteger, configurar y gestionar todos los dispositivos de endpoints, incluidos los dispositivos móviles, desde una única consola.

1 Amenazas comunes de ciberseguridad

|

Algunos de los tipos más comunes de ciberamenazas incluyen

- Malware

- Ransomware

- Phishing

- Robo y abuso de credenciales

- Amenazas internas

- Ataques de IA

- Cryptojacking

- Denegación de servicio distribuido (DDoS)

Malware

El malware, abreviatura de "software malicioso", es cualquier código de software o programa informático que se escribe de manera intencionada para dañar un sistema informático o a sus usuarios. Casi todos los ciberataques modernos implican algún tipo de malware.

Los piratas informáticos y los ciberdelincuentes crean y utilizan malware para obtener acceso no autorizado a sistemas informáticos y datos confidenciales, secuestrar sistemas informáticos y operarlos de forma remota, interrumpir o dañar sistemas informáticos o tomar como rehenes datos o sistemas a cambio de grandes sumas de dinero (consulte "Ransomware").

Más información sobre malware

Ransomware

El ransomware es un tipo de malware que encripta los datos o el dispositivo de una víctima y amenaza con mantenerlos encriptados, o algo peor, a menos que la víctima pague un rescate al atacante.

Los primeros ataques de ransomware exigían un rescate a cambio de la clave de cifrado necesaria para desbloquear los datos de la víctima. A partir de 2019, casi todos los ataques de ransomware fueron ataques de doble extorsión que también amenazaban con compartir públicamente los datos de las víctimas; algunos ataques de triple extorsión añadieron la amenaza de un ataque de denegación de servicio distribuido (DDoS).

Más recientemente, los ataques de ransomware están disminuyendo. Según el IBM X-Force Threat Intelligence Index de 2024, los ataques de ransomware representaron el 20 % de todos los ataques en 2023, un 11,5 % menos que en 2022. Es probable que el descenso sea el resultado de una mejor prevención del ransomware, una intervención más eficaz de las fuerzas del orden y unas prácticas de copia de seguridad y protección de datos que permiten a las empresas recuperarse sin pagar el rescate.

Mientras tanto, los atacantes de ransomware han reutilizado sus recursos para poner en marcha otros tipos de ciberamenazas, como el malware infostealer, que permite a los atacantes robar datos y mantenerlos como rehenes sin bloquear los sistemas de la víctima, y los ataques de destrucción de datos , que destruyen o amenazan con destruir datos con fines específicos.

Más información sobre ransomware

Phishing

Los ataques de phishing son mensajes de correo electrónico, texto o voz que engañan a los usuarios para que descarguen malware, compartan información confidencial o envíen fondos a las personas equivocadas.

La mayoría de los usuarios están familiarizados con las estafas de phishing masivo: mensajes fraudulentos enviados en masa por correo electrónico que parecen proceder de una marca importante y de confianza, en los que se pide a los destinatarios que restablezcan sus contraseñas o vuelvan a introducir los datos de sus tarjetas de crédito. Las estafas de phishing más sofisticadas, como el spear phishing y el correo electrónico empresarial comprometido (BEC), se dirigen a personas o grupos específicos para robar datos especialmente valiosos o grandes sumas de dinero.

El phishing es solo un tipo de ingeniería social, una clase de tácticas y ataques de "hacking humano" que utilizan la manipulación psicológica para presionar a las personas para que realicen acciones imprudentes.

Más información sobre el phishing

Robo de credenciales y abuso de cuentas

El X-Force Threat Intelligence Index descubrió que los ataques basados en la identidad, que secuestran cuentas de usuario legítimas y abusan de sus privilegios, representan el 30 % de los ataques. Esto convierte a los ataques basados en la identidad en el punto de entrada más común a las redes corporativas.

Los piratas informáticos tienen muchas técnicas para robar credenciales y apoderarse de las cuentas. Por ejemplo, los ataques de kerberoasting manipulan el protocolo de autenticación Kerberos que se usa habitualmente en Microsoft Active Directory para apoderarse de cuentas de servicio con privilegios. En 2023, el equipo de IBM X-Force experimentó un aumento del 100 % en los incidentes de kerberoasting.

Del mismo modo, el equipo de X-Force observó un aumento del 266 % en el uso de malware infostealer, que registra en secreto las credenciales de los usuarios y otros datos confidenciales.

Leer más sobre kerberoasting

Amenazas internas

Las amenazas internas se originan con usuarios autorizados (empleados, contratistas, business partners) que, de forma intencionada o accidental, hacen un uso indebido de su acceso legítimo o cuyas cuentas son secuestradas por ciberdelincuentes.

Las amenazas internas pueden ser más difíciles de detectar que las amenazas externas porque tienen las características de una actividad autorizada y son invisibles para el software antivirus, los firewalls y otras soluciones de seguridad que bloquean ataques externos.

Más información sobre las amenazas internas

Ataques de IA

Al igual que los profesionales de la ciberseguridad utilizan la IA para reforzar sus defensas, los ciberdelincuentes la utilizan para llevar a cabo ataques avanzados.

En el fraude con IA generativa, los estafadores utilizan ésta para producir correos electrónicos, aplicaciones y otros documentos comerciales falsos para engañar a las personas para que compartan datos confidenciales o envíen dinero.

El X-Force Threat Intelligence Index informa que los estafadores pueden utilizar herramientas de IA generativa de código abierto para crear correos electrónicos de suplantación de identidad convincentes en tan solo cinco minutos. A modo de comparación, los estafadores tardan 16 horas en idear el mismo mensaje de forma manual.

Los piratas informáticos también están utilizando las herramientas de IA de las organizaciones como vectores de ataque. Por ejemplo, en los ataques de inyección de prompts, los actores de amenazas utilizan entradas maliciosas para manipular los sistemas de IA generativa y filtrar datos confidenciales, difundir información errónea o algo peor.

Leer más sobre la inyección de prompts

Criptojacking

El criptojacking se produce cuando los piratas informáticos acceden a un dispositivo de endpoint y utilizan en secreto sus recursos informáticos para minar criptomonedas como bitcoin, ether o monero.

Los analistas de seguridad identificaron el criptojacking como una ciberamenaza alrededor de 2011, poco después de la introducción de las criptomonedas. Según el IBM X-Force Threat Intelligence Index, el criptojacking se encuentra ahora entre las tres principales áreas de operaciones de los ciberdelincuentes.

Denegación de servicio distribuido (DDoS)

Un ataque DDoS intenta colapsar un servidor, un sitio web o una red sobrecargándolos de tráfico, normalmente procedente de una botnet, una red de sistemas distribuidos que secuestra mediante el uso de malware y operaciones remotas controladas.

El volumen global de ataques DDoS se disparó durante la pandemia de COVID-19. Cada vez más, los atacantes combinan ataques DDoS con ataques de ransomware, o simplemente amenazan para lanzar ataques DDoS a menos que el objetivo pague un rescate.

Fuente: https://www.ibm.com/es-es/topics/cybersecurity

6 Ransomware

|

Los grupos de secuestro de datos o ‘ransomware’ ponen foco en los servicios profesionales

Este sector, sobre todo las firmas legales, ve subir en un 57% este tipo de ataque, según Kroll. Crece el número de actores que practican este tipo de ‘hackeo’

MARIMAR JIMÉNEZ

Madrid - 18 JUL 2023 - 05:15CEST

Una persona mira la pantalla de un móvil con una representación de 'ransomware'

SOPA IMAGES (SOPA IMAGES/LIGHTROCKET VIA GETT)

Los grupos de ransomware, la modalidad de ciberataque en la que los cibercriminales infectan los sistemas informáticas con código maligno para inhabilitarlos o extraer información y después solicitar pagos a sus propietarios, se dividen y ponen el foco sobre el sector de los servicios profesionales. Así lo revela un informe de la firma de servicios digitales Kroll sobre ciberamenazas referido al primer trimestre, que muestra una continua evolución en los métodos y enfoques de los ataques.

Kroll observó en ese periodo un aumento del 57% en el ataque global al sector de servicios profesionales desde finales de 2022. Particularmente, este aumento del ransomware tuvo lugar sobre las firmas legales, que se convirtieron en los principales objetivos de extorsión y cifrado.

El ransomware siguió siendo el método de ataque a las empresas más impactante en el primer trimestre, representando el 30% de todos los casos de ciberataque en ese trimestre, seguido de compromisos de correo electrónico con un 26%. Ambos muy similares a los niveles de 2022. El acceso no autorizado a la red interna de empresas experimentó un descenso significativo, suponiendo el 11% del total.

Si bien las conocidas operaciones de ransomware como servicio (RaaS), como Lockbit, continuaron dominando el panorama, hubo un aumento del 56% en los actores de amenazas “únicos”, menos conocidos e independientes que atacan a las organizaciones con ransomware. Algunos de estos eran nuevos, pero otros eran grupos establecidos que no habían sido observados durante varios trimestres.

El aumento de estas variantes menos conocidas, como Xorist, pone de manifiesto el número de atacantes independientes que llevan a cabo operaciones de ransomware al margen de los grupos RaaS establecidos. Los grupos de ransomware tradicionales representaron el 72% en el tercer trimestre de 2023 (en el cuarto trimestre de 2022 eran el 81%) mientras los grupos independientes pasaron de representar el 19% al 28%.

https://www.incibe.es/linea-de-ayuda-en-ciberseguridad

¿Cuáles son los consejos para el uso de cámara web?

ACTIVIDAD 2

Dolbuck » Test de evaluación

Evaluación del nivel de ciberseguridad en tu empresa

Este test te proporcionará una evaluación objetiva y te permitirá tomar medidas para mejorar la seguridad de tu empresa.

Evaluación del nivel de protección de datos en tu empresa

Con este test conocerás el nivel aproximado de cumplimiento de la normativa de protección de datos personales (RGPD/LOPDGDD), así como sus principales deficiencias en relación con dicho cumplimiento.

Test de ciberseguridad para empleados

Realiza este breve cuestionario para probar sus habilidades y ampliar conocimientos con los resultados.

ACTIVIDAD 1

https://www.liveworksheets.com/w/es/tutoria/1469893

ACTIVIDAD 2

La estafa que suplanta a Shein ofreciendo productos a solo dos euros: así funciona

Mario BordonabaNOTICIA06.10.2024 - 07:03h

Shein se caracteriza por ser una página web para comprar ropa online para todos los gustos en casi cualquier talla y a un precio sorprendentemente barato, y los ciberdelincuentes aprovechan su éxito para engañar a los usuarios.

En relación con esto, se ha visto un anuncio reciente en Facebook de "Sobras del almacén" que afirma que Shein vende productos del año pasado por solo dos euros, pero se trata de una estafa que suplanta a la empresa.

La estafa que suplanta ventas de Shein: así funciona

Desde Infoveritas han analizado el anuncio y afirman que nada más verlo ya muestra señales de fraude, como el hecho de estar vinculado a un perfil supuestamente dedicado a electrodomésticos. Se ve que tiene muy poca actividad y no ha hecho publicaciones significativas y, según la página de Transparencia de Meta, la cuenta fue creada el 15 de septiembre, mientras que la cuenta oficial de Shein en Facebook existe desde el 29 de mayo de 2016.

Además, el número de seguidores es muy sospechoso, ya que la página oficial de Shein tiene 362.000 seguidores, mientras que la falsa solo cuenta con 436. El historial del perfil muestra solo tres publicaciones, dos del 15 de septiembre y una del 17, pero ninguna relacionada con Shein. En realidad, es la misma estafa que en otras ocasiones ha suplantado a marcas como Zara, tal y como afirman desde el medio.

En las imágenes del anuncio, se ven supuestos contenedores de productos de Shein a precios extremadamente bajos. Para verificar la autenticidad, han realizado una búsqueda inversa de las imágenes, lo que les llevó a descubrir otra página falsa en Facebook, esta vez llamada "Shein SA", con una estafa similar. En este caso, promocionaban cajas misteriosas con productos a precios ridículos.

Puntos clave que indican que es un sito web falso

Para dejarlo todavía más claro, estos sitios de compra fraudulentos cumplen una serie de características muy marcadas que se pueden resumir en varios puntos clave o señales.

- Descuentos increíbles de productos muy caros que se quedan en un precio ridículo

- Dominio del sitio web registrado hace muy poco.

- No figura ninguna dirección física ni número de servicio al cliente.

- Reseñas que simulan ser falsas o copiadas.

- Existencias limitadas y temporizadores de cuenta regresiva que fingen crear escasez.

- Pago únicamente mediante métodos imposibles de rastrear (transferencia bancaria o tarjeta regalo).

¿En qué consistió el fraude?

ACTIVIDAD 3

Cuidado con las webs con ofertas del Amazon Prime Day: el 85% son maliciosas y esto es en lo que debes fijarte

Mario BordonabaNOTICIA10.07.2024 - 07:40h

Es recomendable desconfiar de los errores ortográficos o de las páginas que utilizan un dominio de nivel superior diferente.

Amazon va a celebrar su mayor fiesta del ahorro con la llegada del Amazon Prime Day los días 16 y 17 de julio. Los clientes Prime de todo el mundo ahorraron más de 2.500 millones de dólares durante este día en 2023.

Con todas las ofertas, buenos precios y oportunidades de adquirir productos deseados con grandes descuentos, los ciberdelincuentes aprovechan para realizar ataques de phishing a usuarios desprevenidos mediante páginas web fraudulentas.

Desde Check Point han detectado más de 1.230 nuevos dominios asociados a Amazon y un 85% se ha marcado como malicioso. Son creados para robar información personal y bancaria a los usuarios.

¿Cómo detectar webs falsas de Amazon?

En junio de 2024, Check Point Research descubrió una campaña de phishing generalizada que imitaba la marca Amazon, dirigida especialmente a EE. UU. La campaña distribuía archivos como Mail-AmazonReports-73074[264].pdf. El contenido del archivo atrae a las víctimas al informarles de que se ha suspendido su cuenta de Amazon porque su información de facturación no coincide con la del emisor de la tarjeta.

Les solicita actualizar los datos de pago mediante un enlace de phishing (trk[.]klclick3[.]com) que dirige a una página web fraudulenta. El mensaje amenaza con el cierre de la cuenta si no se toman medidas inmediatas, lo que crea una sensación de urgencia para incitar al usuario a responder rápidamente, temiendo la exposición de los datos o la cancelación de la cuenta como consecuencias del incumplimiento.

Ejemplos de páginas webs fraudulentas y maliciosas de Amazon

- amazon-onboarding[.]com es una página fraudulenta recientemente registrada y diseñada como página de phishing que simula ser Amazon, dirigido específicamente a credenciales relacionadas con transportistas.

- amazonindo[.]com es un sitio web fraudulento de Amazon. Presenta un botón de inicio de sesión/registro de perfil en la esquina superior derecha que, al hacer clic, recopila las credenciales de inicio de sesión de los usuarios.

Lista de páginas webs fraudulentas y maliciosas de Amazon

- shopamazon2[.]com

- microsoft-amazon[.]shop

- amazonapp[.]nl

- shopamazon3[.]com

- amazon-billing[.]top

- amazonshop1[.]com

- fedexamazonus[.]top

- amazonupdator[.]com

- amazon-in[.]net

- espaces-amazon-fr[.]com

- usiamazon[.]com

- amazonhafs[.]buzz

- usps-amazon-us[.]top

- amazon-entrega[.]info

- amazon-vip[.]xyz

- paqueta-amazon[.]com

- connect-amazon[.]com

- user-amazon-id[.]com

- amazon762[.]cc

- amazoneuroslr[.]com

- amazonw-dwfawpapf[.]top

- amazonprimevidéo[.]com

Claves para comprar con seguridad en Amazon Prime Day, según CheckPoint

- Comprobar las URL: es recomendable desconfiar de los errores ortográficos o de las páginas que utilizan un dominio de nivel superior diferente. Estas pueden tener un diseño atractivo, pero están diseñadas para extraer datos.

- Establecer contraseñas seguras: las credenciales de acceso de Amazon.com han de ser fuertes e indescifrables para proteger las cuentas.

- Buscar HTTPS: verificar que la URL del sitio web comienza con "https://" y tiene un icono de candado, lo que indica una conexión segura.

- Limitar la información personal: un usuario debe evitar compartir datos personales como la fecha de cumpleaños o el número de la Seguridad Social con los comercios online.

- Sea precavido con los correos electrónicos: los ataques de 'phishing' suelen utilizar un lenguaje urgente para engañar o invitar a hacer clic en enlaces o llevar a la descarga de archivos adjuntos. Es indispensable verificar siempre la fuente.

- Ser escépticos con las ofertas poco realistas: si esta es demasiado buena como para ser verdad, es probable que se trate de un intento de estafa.

- Utilizar tarjetas de crédito: este modelo de pago proporciona mayor protección para comprar por Internet.

1¿Cómo detectar webs falsas de Amazon?

2¿Cuáles son los principales consejos para la compra con seguridad?

ACTIVIDAD 4

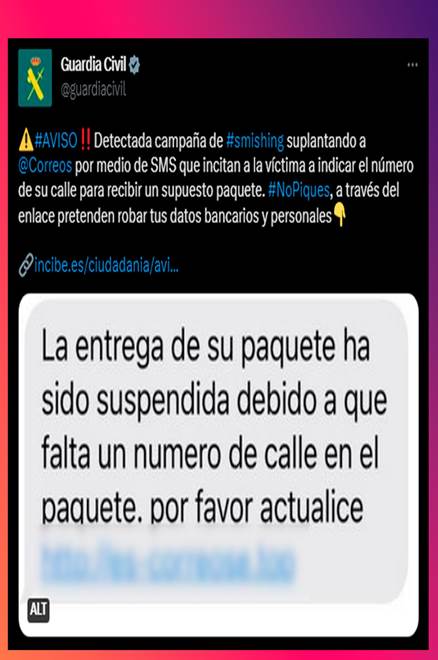

La Guardia Civil avisa ante una nueva oleada de estafas: este SMS de Correos es falso

No le hagas caso a este SMS de Correos ya que es una estafa que busca hacerse con tus datos para así poder robar toda tu información como avisa la Guardia Civil.

Ilan K. Cherre 18 may. 2023 19:00h.

Los timos y las estafas cada vez son más constantes, de hecho, en las últimas semanas la Guardia Civil y la Policía Nacional han avisado de una enorme cantidad de estas situaciones. En el día de hoy, ha sido la Guardia Civil la que ha indicado que el SMS de Correos que posiblemente hayas recibido es falso.

Sí, se ha detectado una nueva campaña de smishing que tiene un único cometido y es la suplantación de la identidad de Correos mediante un SMS. El mensaje dice "La entrega de su paquete ha sido suspendida debido a que falta un número de calle en el paquete, por favor actualice sus datos". Este mensaje llega a la víctima y, aparentemente, el emisor es Correos. Lo que solicita el SMS es que el usuario indique el domicilio para así recibir un paquete cuando en realidad lo que buscan es robar datos.

El SMS de Correos está perfectamente hecho. No hay faltas de ortografías, el emisor parece la empresa de repartos oficial y, sobre todo, el enlace te lleva a una página web que es extremadamente similar a la de Correos. Sí, es realmente fácil caer dentro de esta estafa debido al enorme nivel de perfeccionamiento al que han llegado.

Lo que ocurre es que, al acceder a este enlace, la página web no es la de Correos. De hecho, es una web diseñada para que el usuario crea que tiene un paquete en proceso de entrega. Lógicamente, este paquete no existe y lo que se busca es que el usuario ofrezca toda su información personal para que así se complete la estafa.

La Guardia Civil avisa que el SMS de Correos que te pide tu dirección es falso

Los SMS fraudulentos no son nada nuevo y querer robar datos personales tampoco, el problema se da cuando la estafa está tan bien hecha que, incluso para personas versadas en internet, les resulta complicado discernir que se trata de una estafa que quiere robar datos personales mediante SMS fraudulentos.

Lo mejor a la hora de recibir cualquiera de estos SMS es preguntarse si, de verdad, se está esperando algún tipo de paquete. En caso de estar esperando lo aconsejable es contactar con Correos mediante sus canales oficiales como son el número de teléfono o sus cuentas en redes sociales como Twitter para que ofrezcan la información veraz.

Además, siendo esto lo más importante. Correos no hará que pagues una cantidad ridícula como 0,80 céntimos para que así te llegue el paquete que no ha podido ser entregado y menos cuando, en caso de que fuese cierto, el paquete simplemente volvería al emisor. Desconfía del SMS de Correos y no caigas en esta nueva estafa de smishing.

1¿En qué consiste el fraude?

2¿Qué debemos hacer si recibimos este mensaje?

ACTIVIDAD 5

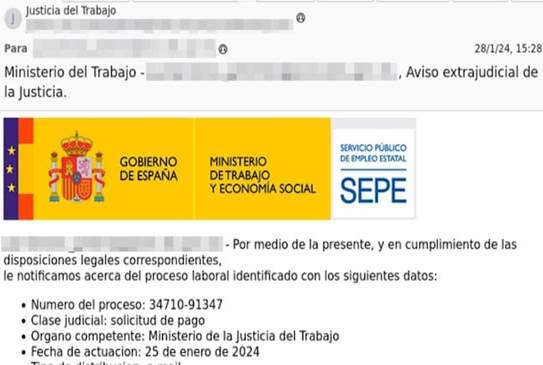

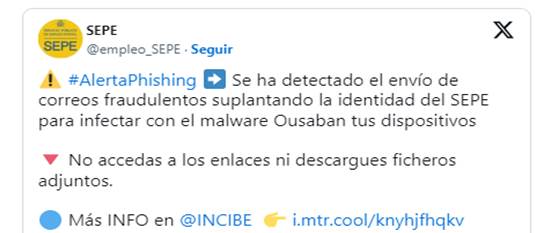

La Guardia Civil alerta de un nuevo fraude que suplanta al SEPE: ten cuidado si recibes este correo

Desde el SEPE insisten en que es una campaña fraudulenta que incluye un archivo malicioso que infecta a los dispositivos electrónicos

La Guardia Civil alerta de un nuevo fraude que suplanta al SEPE

Redacción

Cadena SER05/02/2024 - 16:42 CET

Madrid

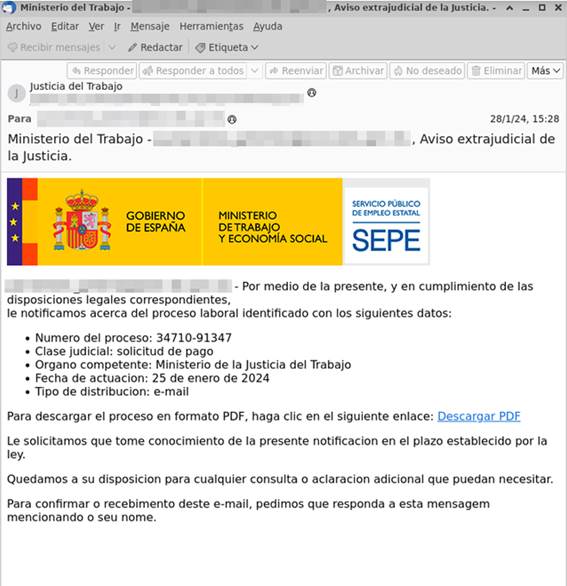

El Instituto Nacional de Seguridad (INCIBE) ha alertado junto a la Guardia Civil de una nueva campaña de malware que intenta suplantar al Servicio Público de Empleo (SEPE) con el envío de una notificación al correo electrónico de un supuesto proceso laboral. El correo fraudulento contiene un enlace para que la víctima descargue un PDF informativo con un archivo malicioso que infecta a los dispositivos electrónicos.

Mediante la técnica del phising, los ciberdelincuentes envían un email a los ciudadanos ofreciendo más detalles del proceso en un archivo PDF, pero en realidad descargan un archivo comprimido ejecutable (en .exe) con un código malicioso. El cuerpo del email muestra una serie de datos falsos para hacer más creíble el mensaje. El asunto del correo suele ser: "Ministerio del Trabajo- Correo electrónico del destinatario, Aviso extrajudicial de la Justicia".

INCIBE ha compartido una captura de pantalla con el aspecto del correo electrónico que están recibiendo cientos de personas. Es importante fijarse en el órgano competente que se indica en el email, el 'Ministerio de Justicia del trabajo', el cual no existe. El SEPE insiste en que en ningún caso solicitan datos personales o bancarios a través de SMS, correo electrónico o aplicaciones como WhatsApp.

¿Qué hago si recibo este email?

Lo primero que deben hacer las personas que reciben este correo electrónico es marcarlo como spam y borrarlo de la bandeja de entrada. Si se ha descargado el archivo, pero no se ha abierto, es importante borrarlo de la carpeta en la que se encuentre y después de la papelera de reciclaje también. Es posible reportar el fraude a través de los canales de INCIBE o pedir ayuda mediante la Línea de Ayuda en Ciberseguridad.

Si has descargado y ejecutado el archivo es importante desconectar el equipo para prevenir la propagación del malware a otros dispositivos, efectuar un escaneo completo para desinfectar el sistema con un antivirus e incluso formatear o restablecer de fábrica el dispositivo.

Para denunciar el fraude, es importante reunir todas las pruebas posibles haciendo capturas de pantalla y anotando los datos del correo electrónico desde el que han mandado el mensaje para poner la denuncia. Si tienes dudas sobre la autenticidad del correo, puedes ponerte en contacto con la Oficina del Servicio Público de Empleo Estatal más cercana.

Fuente: https://cadenaser.com/nacional/2024/02/05/la-guardia-civil-alerta-de-un-nuevo-fraude-que-suplanta-al-sepe-cadena-ser/

1¿En qué consiste el Fraude?

2¿Qué hacer si lo recibimos?

ACTIVIDAD 6

ACTIVIDAD 7

ACTIVIDAD 0

HUELLA DIGITAL

https://es.liveworksheets.com/ot2053993hx

Los mejores recursos educativos para aprender seguridad en Internet

1. Interland

Este juego impulsado por Google pretende ayudar a los niños a explorar el mundo en línea de manera segura y con confianza. A través del juego los menores deberán tomar decisiones relacionadas con ciudadanía digital y seguridad para que puedan explorar con confianza el mundo online.

2. Space Shelter

Con este juego, también impulsado por Google, aprenderás a incrementar tu seguridad en Internet a través de un viaje por las estrellas. Estarás al mando de una nave que deberás pilotar por la galaxia y dominar los sistemas de seguridad: proteger tu código de acceso, hacer funcionar tus escudos y esquivar a los piratas espaciales.

3. Cyberscouts

Este juego está pensado para que juguéis padres e hijos juntos. Encontraréis diversos retos en forma de juegos, preguntas y vídeos que os permitirán poner a prueba vuestra cultura de ciberseguridad y adquirir nuevos conocimientos para hacer un uso de Internet más responsable y seguro.

7. FamilyON

Family On es un proyecto de Orange que nace con el fin de impulsar un uso positivo de las tecnologías en familia. En su web ofrecen ideas y recursos educativos para madres y padres. En su sección de actividades online ofrecen propuestas para disfrutar de la tecnología en familia, divididas en dos secciones de edad: de 6 a 12 años y de 12 a 14 años.

JUEGO 10

https://view.genially.com/64197b60a586f4001146d82b/interactive-content-quiz-ciberseguridad

JUEGO 11

JUEGO 12

https://view.genially.com/64ba57fd76cc9d00116cf1cb/interactive-content-escape-room-ciberseguridad

JUEGO 14

https://view.genially.com/659e8eb9bd2cee0014c60bb6/game-ciberseguridad

JUEGO 16

https://view.genially.com/659e8eb9bd2cee0014c60bb6/game-ciberseguridad

JUEGO 18

https://view.genially.com/6165f84dc6b0c30d91da098f/interactive-content-trivia-de-seguridad

JUEGO 20

JUEGO 22

JUEGO 24

JUEGO 26

JUEGO 28

JUEGO 30

JUEGO 32

JUEGO 34

JUEGO 36

| EMPRESA | PROYECTO EMPRESARIAL | MÁRKETING | ATENCIÓN AL CLIENTE |

| CANAL EMPRESA | CANAL EMPRENDEDORES | CANAL MK | CANAL MK |

|

|

|

|

| PRRLL | EMPLEO PÚBLICO | TRABAJO | |

| CANAL RRHH | CANAL OPOSICIONES | CANAL BÚSQUEDA DE EMPLEO | |

|

|

|

|

| COMUNICACIÓN | SEGURIDAD SOCIAL | RETRIBUCIONES Y SALARIO | PARTICIPACIÓN Y NEGOCIACIÓN |

| CANAL COMUNICACIÓN | CANAL SEGURIDAD SOCIAL | CANAL SALARIO | CANAL NEGOCIACIÓN COLECTIVA |

| GESTIÓN TRIBUTARIA | GESTIÓN FINANCIERA | BOLSA | |

| CANAL TRIBUTACIÓN | CANAL FINANZAS | CANAL BOLSA | CANAL PELÍCULAS |

|

|

|

|

| PRODUCCIÓN Y APROVISIONAMIENTO | LOCALIZACIÓN | SIMULACIÓN | CONTABILIDAD Y EMPRESA |

| CANAL PRODUCCIÓN | CANAL LOCALIZACIÓN | SIMULACIÓN | CANAL CONTABILIDAD |

|

|

|

|